Privacy by Design una guida DPO alla costruzione della protezione dei dati nei sistemi - FasterCapital

La Sicurezza dei Sistemi e delle Reti, la Privacy by Design e la Privacy by Default, la preventiva valutazione d'impatto sulla Protezione dei Dati Personali PIA – GDPR 679/2016 – O.L.I.T. Informatica (

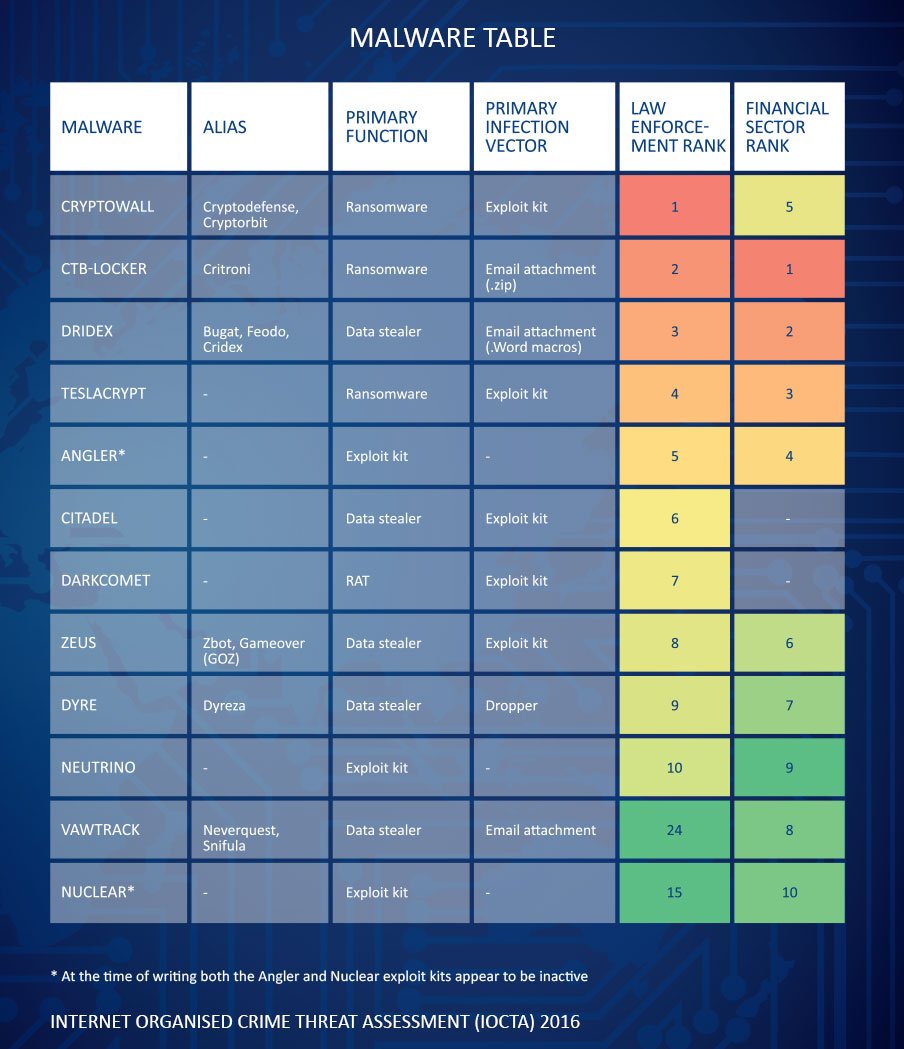

Sistema immunitario digitale: migliorare la sicurezza e la protezione nell'era dell'intelligenza artificiale – Guida A.I.